PASSWORTLOSE AUTHENTIFIZIERUNG

An dieser Stelle möchten wir Ihnen heute einmal über Sicherheit am PC etwas schreiben, da selbst wir unser System gerade komplett umstellen und zahlreiche Sicherheitsprobleme entdeckt haben.

Die Authentifizierung per Passwort zeigt heute ein paar Schwächen. Viele Passwörter sind einfach durch Phishing zu ergattern oder werden aus gekaperten Passwortdatenbanken gestohlen. Viele Kunden nutzen sehr kurze Passworte und die sind häufig auch noch leicht zu erraten und werden häufig wiederverwendet. Den Schutz kann man an dieser Stelle schon erheblich verbessern wenn man den Empfehlungen des BSI und damit einer Passwortlänge von 12 Zeichen folgt. Nutzt man aber ein solches Passwort, zeigt die Praxis, dass Kunden dieses Passwort häufig wieder verwenden.

Je komplizierter in Passwort ist, desto häufiger wird es auch wieder vergessen und muss von Admins wieder hergestellt werden, was viel Arbeit schafft und es ist ein ungeliebter Gang zu den Administratoren. Wer sich die Richtlinie des BSI einmal ansehen möchte findet diese hier: https://www.bsi.bund.de/DE/Themen/Verbraucherinnen-und-Verbraucher/Informationen-und-Empfehlungen/Cyber-Sicherheitsempfehlungen/Accountschutz/Sichere-Passwoerter-erstellen/sichere-passwoerter-erstellen_node.html

Passwort Manager – Software

Eine Möglichkeit die Sicherheit zu verbessern sind sogenannte Passwortmanager. Diese Software hilft es Ihnen Passworte zu generieren und dann auch abzuspeichern. Um den Safe zu öffnen benötigen Sie ein sehr sicheres langes Passworte. Für jede Webseite generieren Sie dann in diesem Passwort Safe ein neues Passwort – mit allen Zeichen und auch möglichst lang. Benötigen Sie dann dieses Passwort zum Öffnen eines Webdienstes, öffnen Sie also Ihre Software, kopieren das Passwort in die Zwischenablage und fügen es im Passwort Feld des Dienstes ein.

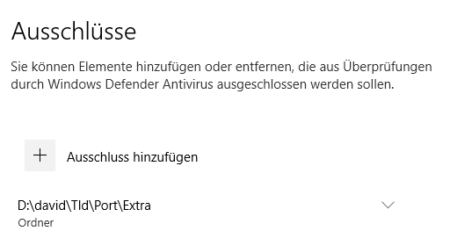

Hier sehen Sie ein Bild einer kostenlosen Software, die es für Windows und auch Android /Apple gibt. Vorteil dieser Software ist, dass Sie den Safe von einem Windows Rechner auch an Ihr Handy Syncronisieren und an Allen öffnen können. Es ist auch eine Open-Source Software – also wird die Sicherheit immer wieder von verschiedenen Menschen überprüft. Keine Regierung, die sich hier unbemerkt einschleicht. (Link: https://pwsafe.org)

Modern und Benutzerfreundlich

Moderne System nutzen Hardware Key’s, wie z.B. den Yubikey. Dieses ist ein USB-Stick mit verschiedenen Anschlüssen, die auch mit einem Handy z.B. per NFC kommunizieren können.

Diese Hardware ist in der Lage sehr lange Schlüssel zu speichern und zu genrieren. Der private Schlüssel wird sicher in einem Kryptoprozessor eines Authenticators, wie dem YubiKey, abgelegt wird und durch eine PIN oder ein biometrisches Merkmal geschützt. Das ist aber keineswegs ein Weg eines Herstellers, sondern in einem Standard definiert. Standards bieten den Vorteil, dass diese von verschiedenen Herstellern kompatibel genutzt werden können. Sie liegen offen und so können sich viele Anbieter dem anschließen und auch eine solche Authentifizierung zulassen. Nur wenn ein solches System von vielen Dienstanbietern genutzt wird, macht es auch Sinn und FIDO2 ist ein solcher Standard.

Der offene Authentifizierungsstandard FIDO2, besteht aus den Protokollen WebAuthn und CTAP2 und bietet neben dem kryptographischen Unterbau auch einen eingebauten Schutz gegen Device Cloning, Man-in-the-Middle- und Phishing-Angriffe – und das bei einfachster Bedienbarkeit für die Nutzer.

Wie erwähnt muss auch die Gegenseite also eine FIDO2 Authentifizierung unterstützen, damit man einen Yubikey nutzen kann. FiDO2 ist allerdings schon sehr weit verbreitet. Der Hersteller Yubikey geht mit den neuen Modellen einen Schritt weiter und kann als Multiprotokoll-Key fast alle industrierelevanten Authentifizierungsprotokolle bieten. Eine passwortlose Authentifizierung als Smartcard wird so auch bereitgestellt – ohne Karte und Kartenleser – alles in dem einen Stick!

Wie man oben schon am Bild des Passwort Managers sieht, haben wir einen Yubikey eingesteckt – ein Stück „Passwort Hardware“. Also auch die Anmeldung am PasswortSafe kann so per Yubikey geschehen und macht damit den Safe mit den wichtigen Passworten noch sicherer!

Windows Anmeldung mit Yubikey

Die komplette aktuelley YubiKey 5 Serie unterstützt eine einfache Anmeldung in Windows. In der Praxis sehen wir – trotz Warnungen immer wieder Passworte wie 1234, geheim, Schalke04. Alles Passworte, die gerne gehackt werden und keinen wirklichen Schutz bieten. Nutzen Sie einen YubiKey zusätztlich, so funktioniert ein schwaches Passwort nur in Kombination mit dem 2ten Faktor – dem Yubikey. Wird Ihr Passwort also gehackt, nutzt das alleine nichts.

Wichtig ist, dass diese Anmeldung nur für Lokale Accounts gilt. Der Prozess in einer Windows Domäne mit Active Directory oder Remote Desktop Lösungen ist etwas komplexer und sollte von unseren Technikern geschult und eingerichtet werden.

Zunächst einmal müssen Sie dafür YubiKey Windows Login von der Herstellerseite herunterladen und installieren. Hier gilt auch eine Empfehlung: Kaufen Sie gleich 2 YubiKey’s und konfigurieren Sie den 2ten Yubikey gleich, damit dieser als Backup dient, falls der erste Yubikey verloren geht. Nach der Aktivierung können Sie sich an diesem Account nämlich nur noch mit dem YubiKey anmelden! Allerdings ist es möglich eine Datei zu erstellen mit einem Wiederherstellungsstring. Den sollten Sie aber nicht auf dem PC abspeichern, da Sie ihn ja dann für ein Login benötigen.

Yubikey hat ein schönes Video dazu, wie ein Login dann funktioniert: https://www.youtube.com/watch?v=Dx8ve7IFWow

YubiKey Bio

Wer es noch sicherer haben will, bekommt einen YubiKey auch mit Biometrischem Faktor. Es reicht also nicht einfach den Key zu berühren, sondern es wird noch zusätzlich der Fingerabdruck überprüft.

YubiKey in der Windows Domäne (Active Directory)

Möchte man die Yubike’s in der Windows Domäne nutzen wird es etwas komplizierter. An dieser Stelle muss man zunächst die Active Directory Zertifikatsdienste auf dem Server installieren (eine eingebaute Rolle) und dann auch initialisieren. Als nächstes weren ECC Erweiterungen in der Gruppenrichtlinie aktiviert. Dann müssen die Keys generiert und zugeordnet werden. Yubico hat dazu eine sehr gute Anleitung: https://support.yubico.com/hc/en-us/articles/360015654500-Setting-up-Windows-Server-for-YubiKey-PIV-Authentication

Insgesamt muss man aber sagen, dass wir diesen Weg für zu kompliziert halten, es selbst zu machen und daher nur auf die Hersteller-Seite verweisen. Alleine die Installation der Zertifikatsdienst kann zu Problemen führen.

Nutzt man ein Azure Active Direktory, ist es alles wieder einfacher. Und auch die Nutzung von Webdiensten mit dem YubiKey ist sehr einfach – egal ob der Rechner Standalone oder in einer Domäne ist. Alleine um hier die Sicherheit zu erhöhen, empfehlen wir den YubiKey all unseren Kunden zur Erhöhung der Sicherheit.

YubiKey Einsetzen

Wenn auch Sie den YubiKey einsetzen möchten, aber nicht wissen wie Sie anfangen möchten, so sprechen sie gerne mit uns. Wir analysieren gerne den Bedarf, schauen welche Potentiale und Möglichkeiten sich für Sie ergeben und wie wir am besten Ihre Sicherheit erhöhen.